Okta Identity による SSO/SAML 構成

このトピックでは、Okta で Boards アプリケーションを構成し、ユーザーがシングル サインオン (SSO) を使用して Boards サイトにアクセスできるようにする方法について説明します。

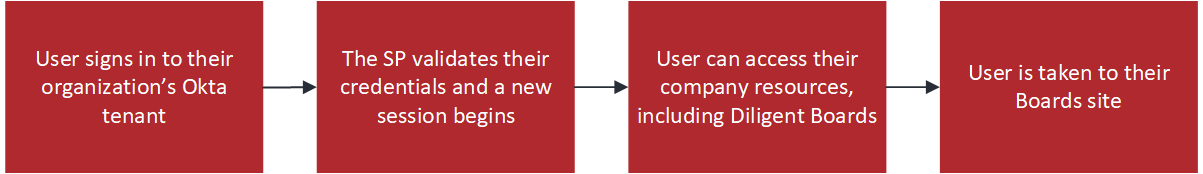

機能の仕組み

SSO は、同一の認証情報を使用して会社の全てのリソースにアクセスできるようにする便利で安全な方法です。適切なユーザーが適切なリソースにアクセスできるようにするには、次のようにする必要があります。

-

Okta などの ID プロバイダー (IdP) で、ユーザー認証を担当します。

-

Boards を含む、リソースへのアクセスを制御するサービス プロバイダー (SP)。

Diligent では、IdP-initiated と SP-initiated の本人確認プロセスをサポートしています。IdP の場合、管理者に関するオプションの追加ステップが設定プロセスに含まれていることに注意してください。詳細については、『IdP-initiated サインインの属性の追加』に関するセクションを参照してください。

Okta テナントに Boards を設定する際には、Boards 管理者と、組織の IdP を管理する IT 専門家との間のコラボレーションが必要になることがあります。これは同じ人物でもかまいませんが、通常は異なる人物となります。

権限の要件

自社で IdP を管理する IT 専門家には、Okta への開発者アクセス権が必要です。Boards アカウントは不要です。

Boards 管理者とコラボレーションしている場合、アクティブなユーザーと各自の権限および役割を記載したリストを表示できるよう、Boards 管理者が[サイト管理]の拠点へのアクセス権を持つことを推奨します。

Diligent Boards アプリケーションの SSO の設定

Boards で SSO を設定するには、Okta でこのアプリケーションを設定することが必要です。まず、Boards アプリケーションを作成します。次に、署名証明書と IdP メタデータを入手し、カスタマー サクセス/実装チームに送信して検証してもらいます。最後に、ユーザーを Boards アプリに割り当てて、SSO 経由で各自のアカウントにアクセスできるようにします。

Diligent Boards アプリケーションの作成

このセクションでは、Okta テナントで新しいアプリケーション Boards を作成し、SSO の互換性を設定する方法について説明します。

-

Okta テナントにサインインします。

-

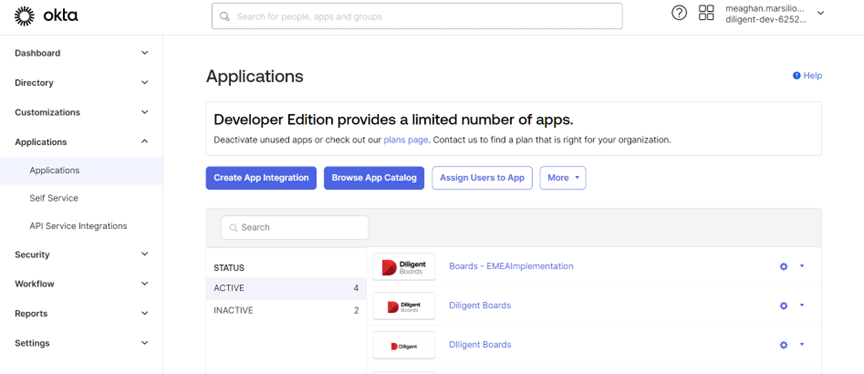

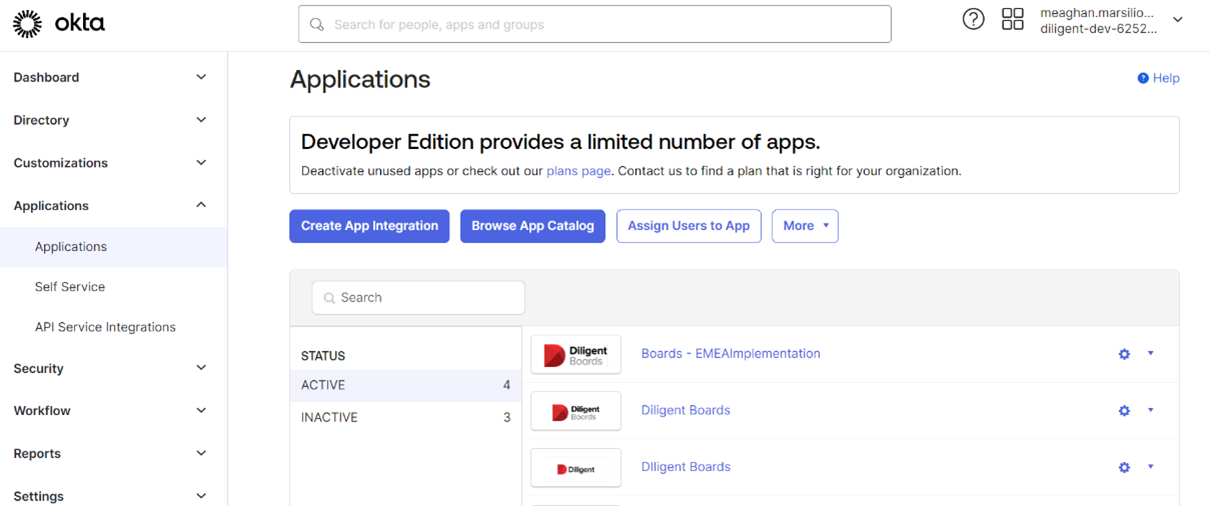

左側のメニューから[アプリケーション]を選択します。ドロップダウン メニューが表示されます。

-

ドロップダウン メニューから[アプリケーション]を選択します。

-

[アプリ統合を作成]を選択します。

-

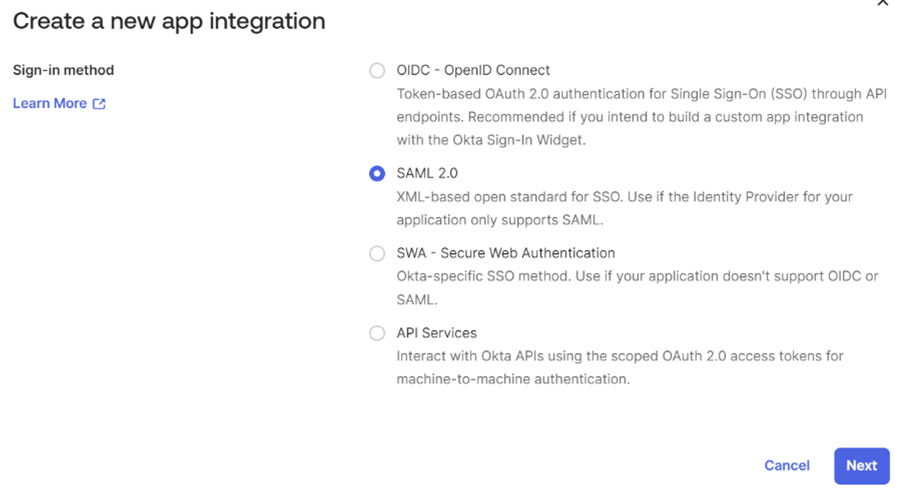

Boards のサインインの方法は SAML 2.0 です。[SAML 2.0]の隣にあるラジオ ボタンを選択してから、[次へ]を選択します。

-

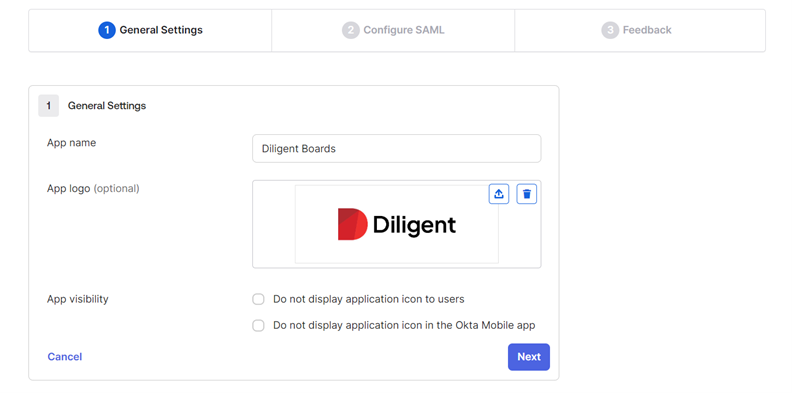

[アプリ名]フィールドに、アプリケーションの名前(Diligent Boards など)を入力します。

-

[アプリのロゴ]フィールドで[新規アップロード]アイコンを選択して、Diligent のロゴをアップロードします。

-

[アプリの公開設定]フィールドでオプションを選択する必要はありません。[次へ]を選択して、必要な SSO 設定の構成を続行します。

SSO の互換性の設定

SSO の互換性を得るには認証プロバイダーからのデータが必須ですが、これには Diligent からの情報が必要です。

-

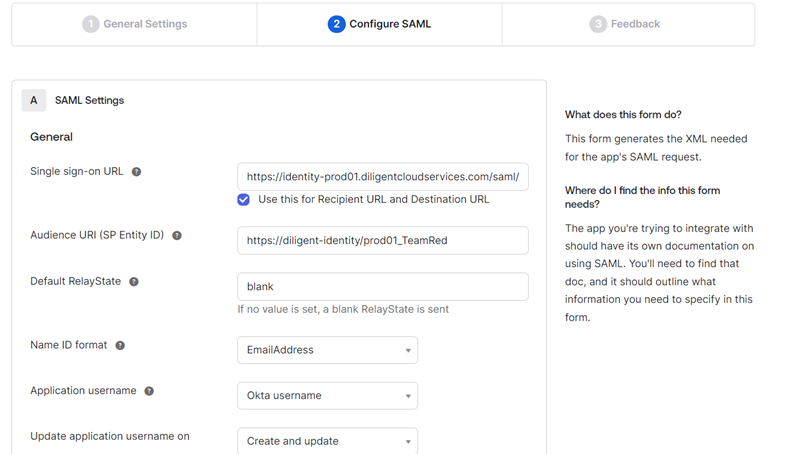

[SAML 設定]セクション内の各フィールドに次のテキストを入力します。

フィールド名

エントリ テキスト

シングル サインオン URL

https://identity-"environment".diligentcloudservices.com/saml/external-callback/"environment"_"site-name"

オーディエンス URI(SP エンティティ ID)

https://diligent-identity/"environment"_"site-name"

デフォルト RelayState

空白

名前 ID の形式

メール アドレス

メモ

上記の URL の環境とサイト名の値は、会社に固有のものです。URL のサポートについては、Diligent カスタマー サクセス/実装チームにお問い合わせください。

-

ページを下に移動して、[次へ]を選択します。

-

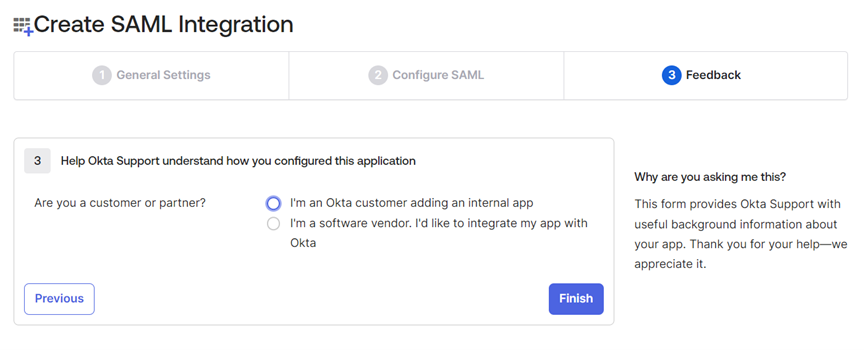

[私は内部アプリを追加する Okta の顧客です]の隣にあるラジオボタンを選択し、[完了]を選択します。

署名証明書の入手

このセクションでは、IdP メタデータを表示して、これを Boards に送信して検証する方法を説明します。

-

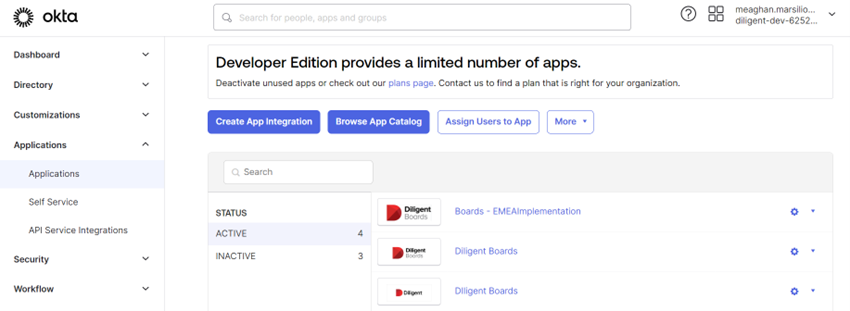

左側のメニューから[アプリケーション]を選択します。

-

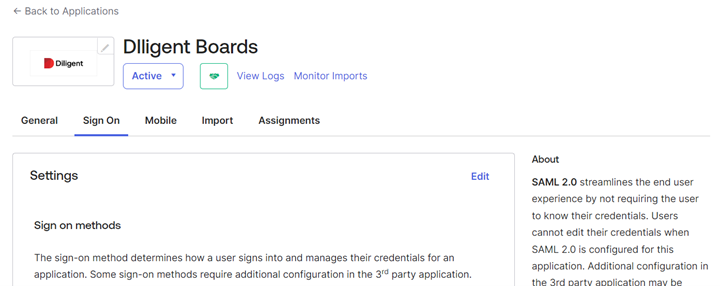

Diligent Boards アプリケーションを選択します。

-

[サインイン]タブを選択します。

-

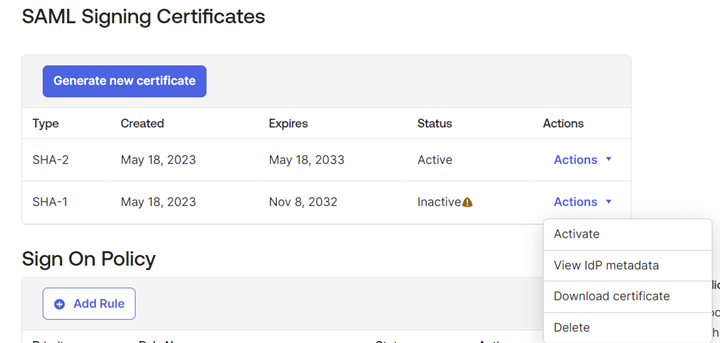

ページを下に移動して、[SAML 署名証明書]セクションを表示します。

-

「SHA-1」行の右端にある[アクション]を選択します。ドロップダウン メニューが表示されます。

-

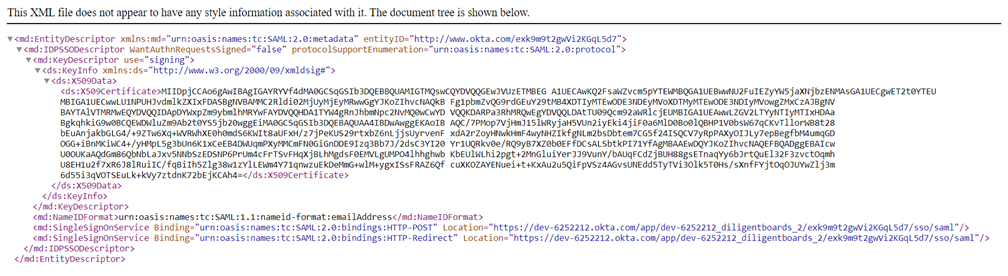

ドロップダウン メニューから[IdP メタデータを表示]を選択します。Web ブラウザーの新しいタブに、XML ファイルが表示されます。

-

メタデータを含む XML ファイルをダウンロードして、Diligent カスタマー サクセス/実装チームに送信します。

ユーザー アカウントの割り当て

このセクションでは、ユーザーを Boards アプリケーションに割り当てて、SSO 経由で自分のアカウントにアクセスできるようにする方法を説明します。

-

左側のメニューから[アプリケーション]を選択します。

-

Diligent Boards アプリケーションを選択します。

-

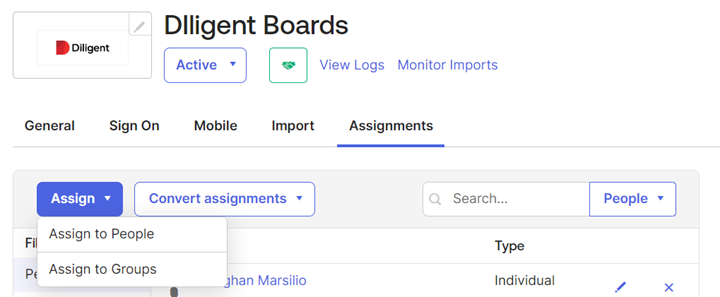

[割り当て]タブを選択します。

-

[割り当て]ドロップダウン メニューを選択し、[人々に割り当てる]を選択します。

-

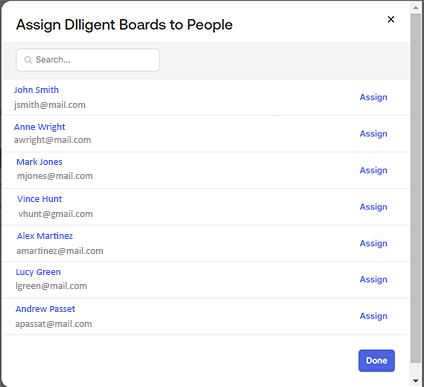

ユーザーを検索するには、[検索]フィールドを使用します。ユーザーの名前で検索できます。

-

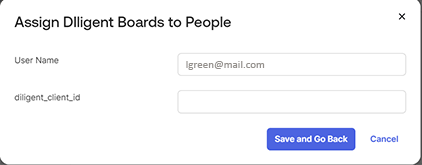

ユーザーの行の右端にある[割り当て]を選択して、Boards アプリケーションに割り当てます。ユーザーが Okta テナント内の別のアプリケーションに割り当てられている場合は、認証情報を確認するためのウィンドウが表示されます。

-

ユーザーの認証情報を確認し、[保存して戻る]を選択します。必要に応じて、テキストを編集することもできます。

-

終わったら、[完了]を選択します。

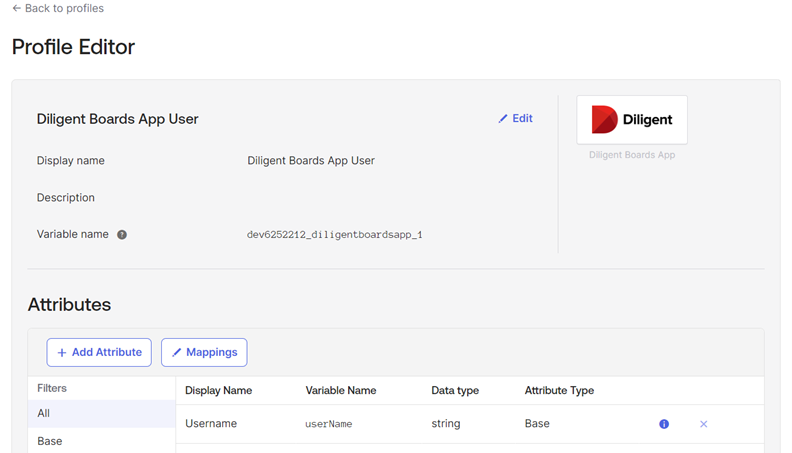

IdP-initiated サインインの属性の追加

Okta でサイトを構成したら、新しい属性を作成して、管理者の役割を持つユーザーがアプリケーションにアクセスする方法を指定できます。デフォルトでは、この属性が存在しない場合、ユーザーは Boards Web Director に転送されます。

-

左側のメニューから[ディレクトリー]を選択します。ドロップダウン メニューが表示されます。

-

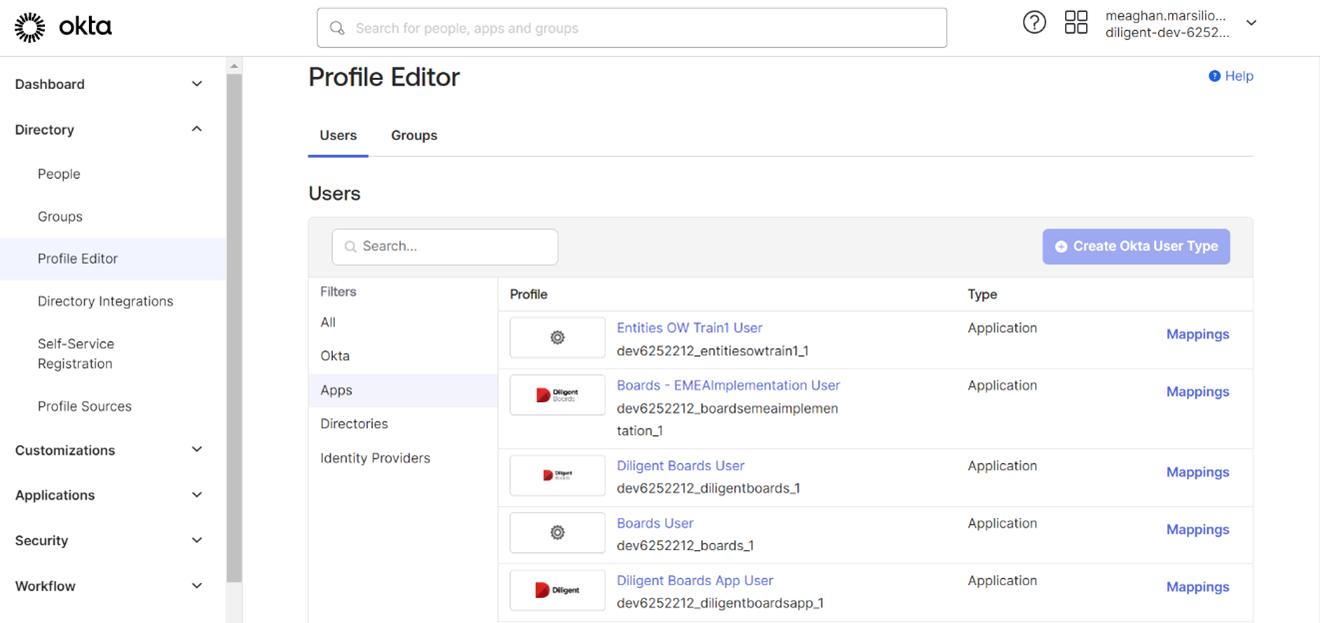

ドロップダウン メニューから[プロファイル エディター]を選択します。

-

Diligent Boards アプリケーションを選択します。

-

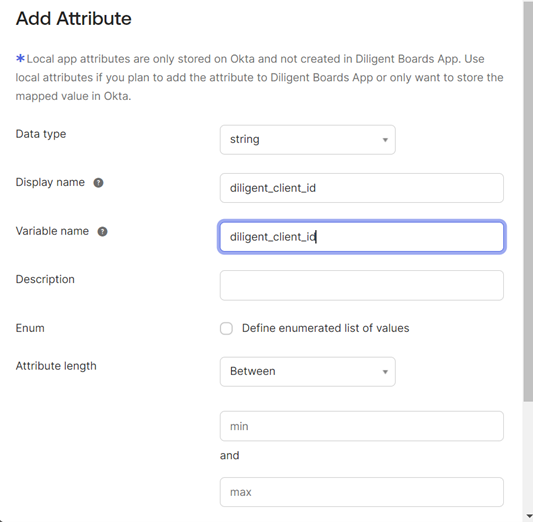

[属性を追加]を選択します。

-

[表示名]フィールドに「diligent_client_id」と入力します。

-

[変数名]フィールドに「diligent_client_id」と入力します。

-

ページを下に移動して、[保存]を選択します。

-

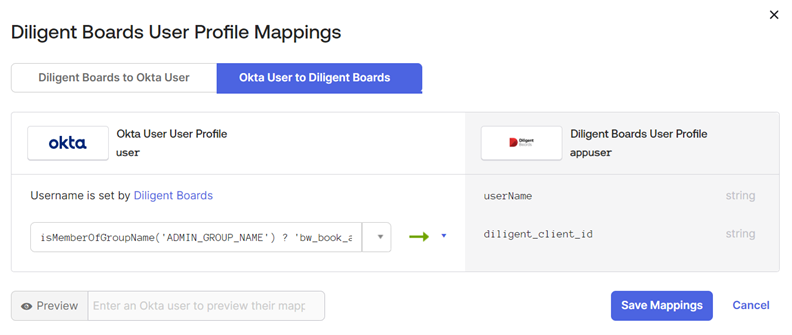

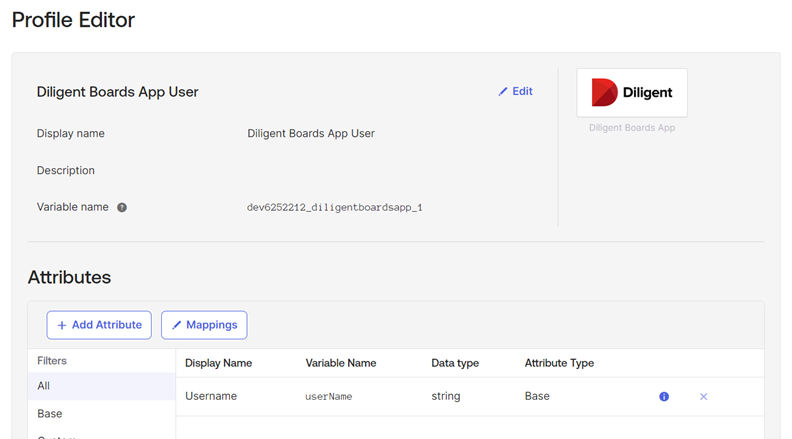

[マッピング]を選択します。

-

新しい属性がユーザー グループ メンバーシップに正しく入力されるようにするには、[Okta ユーザーを Diligent Boards へ]を選択します。

-

次の式を[属性を選択するか、式を入力する]フィールドに入力します:isMemberOfGroupName('ADMIN_GROUP_NAME') ? 'bw_book_admin' : 'bw_director'

メモ

式の言語は、Okta テナントの構文に基づいて更新されます。詳細については、「Okta 式言語の概要」を参照してください。

メモ

「MemberOfGroupName」の値 ('ADMIN_GROUP_NAME') は、会社に固有のものです。値のサポートについては、Diligent カスタマー サクセス/実装チームにお問い合わせください。

-

[マッピングを保存]を選択します。カスタム属性が Boards アプリケーション内に設定されます。