Configuración de inicio de sesión único (SSO)

SSO es un proceso de autenticación que permite a los usuarios acceder a múltiples aplicaciones después de iniciar sesión una sola vez. Diligent One admite la integración de SSO con cualquier proveedor de identidades que adhiera al protocolo OASIS SAML 2.0.

Puede configurar más de un proveedor SSO para una organización.

Acerca del inicio de sesión único

-

Configuración de múltiples SSO Los clientes pueden configurar más de un proveedor de inicio de sesión único dentro de una organización.

-

Cambio entre organizaciones con SSO y sin SSO Si está cambiando entre una organización con SSO habilitado y una sin SSO, se le pedirá que introduzca sus credenciales de Diligent One. Si no dispone de esta credencial, deberá establecer una contraseña seleccionando el enlace ¿Olvidó la contraseña? enlace. Si desea autenticarse mediante SSO para todas sus organizaciones, informe a los administradores del sistema para que configuren SSO para las organizaciones sin SSO. Si desea obtener más información, consulte Configuración de inicio de sesión único (SSO).

-

Experiencia de inicio de sesión del administrador del sistema para organizaciones SSO Los administradores del sistema ahora pueden iniciar sesión en organizaciones SSO utilizando su correo electrónico y contraseña de la plataforma Diligent One. Esto es para permitir a nuestros clientes reconfigurar sus configuraciones SSO a través de sus administradores del sistema en el caso de que los usuarios no puedan autenticarse en su organización. El administrador del sistema también puede seleccionar determinados usuarios dentro de la organización para evitar el SSO.

-

La plataforma Diligent One no admite el aprovisionamiento justo a tiempo (JIT) Para alinearnos con los mejores estándares de seguridad, no admitimos el aprovisionamiento justo a tiempo. Coordine con su administrador de sistemas para habilitar el aprovisionamiento de usuarios externo (por ejemplo, SCIM) si desea automatizar el proceso de aprovisionamiento de usuarios de su organización.

-

Utilizar certificados públicos en lugar de huella digital de seguridad Al configurar un nuevo proveedor SSO o actualizar uno actual, debe introducir el certificado público en lugar de la huella digital de seguridad.

Cuando configure o actualice SSO, introduzca el certificado público (incluyendo las líneas BEGIN CERTIFICATE y END CERTIFICATE), que tiene el siguiente formato:

-----BEGIN CERTIFICATE-----

<contenido del certificado aquí>

-----END CERTIFICATE-----

Permisos

Solo los administradores del sistema pueden configurar los ajustes de SSO para su empresa.

Requisitos

- Su proveedor de identidades debe cumplir con el protocolo OASIS SAML 2.0.

- Todos los usuarios de una instancia de Diligent One habilitada para SSO deben autenticarse a través de un proveedor de identidades.

Si sus usuarios acceden a varias organizaciones

Los usuarios que se autentican a través de un proveedor de identidades pueden hacerlo para varias organizaciones de Diligent One si todas estas organizaciones pertenecen a la misma empresa.

Para verificar esto, busque "Nombre del cliente" en la configuración de cada organización. Debe ser el mismo en todas las organizaciones a las que necesiten acceder los usuarios de SSO. Si desea obtener más información, consulte Actualización de la configuración de la organización. Como alternativa, puede usar el conmutador de instancias para verificar que las organizaciones en cuestión estén sangradas bajo el mismo nombre de empresa. Si desea obtener más información, consulte Cambio entre organizaciones de Diligent One.

Si necesita cambiar la compañía a la cual pertenece su instancia, comuníquese con Soporte.

La autenticación no es específica de la región. Los usuarios pueden acceder a instancias de Diligent One en varias regiones.

Si sus usuarios acceden a organizaciones de capacitación

Los usuarios que se autentican a través de un proveedor de identidad pueden crear organizaciones de capacitación, que se enlazan automáticamente a la misma empresa.

Se pueden agregar usuarios adicionales a estas organizaciones siempre que ya no pertenezcan a una organización de capacitación diferente con el mismo correo electrónico. Estos usuarios deben configurar una contraseña para acceder a las organizaciones de capacitación de Diligent One seleccionando el enlace ¿Olvidó su contraseña? en la página de inicio de sesión.

Si sus usuarios trabajan para varias empresas

Los usuarios que trabajan para varias empresas pueden usar SSO. Al iniciar sesión, se les pide que se autentiquen con el SSO configurado para la empresa específica a la que acceden.

Si desea utilizar SSO y 2FA juntos

Puede eximir a los usuarios de la autenticación SSO, permitiéndoles iniciar sesión mediante el proceso estándar con 2FA. Si desea obtener más información, consulte Adición de usuarios a la lista de permitidos para evitar el SSO.

Configuración de proveedores de identidad SSO

-

Abra la página de inicio de Launchpad (www.highbond.com).

- En el navegador de la izquierda, seleccione Configuración de la plataforma.

- En Configuración de la plataforma, en Organización, seleccione Configuración de seguridad.

- En la página Configuración de seguridad, en la sección Opciones de inicio de sesión único (SSO), seleccione Configurar proveedor.

- En el panel Configuración del inicio de sesión único, introduzca los detalles que se describen en la tabla siguiente:

Campo Descripción Dominio del cliente El nombre único que identifica su instancia y permite a los usuarios de su empresa iniciar sesión en Diligent One. El dominio personalizado es el subdominio de su instancia que tiene añadido un código de región.

NotaPuede cambiar el subdominio de su instancia en la página Actualizar organización. Si desea obtener más información, consulte Actualización de la configuración de la organización.

Nombre Introduzca un nombre para el proveedor de identidad. Identificador de la entidad La URL que identifica al proveedor de identidad que emite una solicitud SAML. Esta es una URL específica para su proveedor de identidad. URL de metadatos La URL a la que Launchpad puede acceder para obtener los datos de la configuración de SSO de su proveedor de identidad. Esta es una URL específica para su proveedor de identidad. URL de redireccionamiento de acceso La URL de su proveedor de identidades para que los usuarios de la empresa inicien sesión en Diligent One. URL de cierre de sesión La URL a la que Diligent One redireccionará a los usuarios de la empresa después de que cierren sesión en Diligent One. Certificado público El certificado que se emite para verificar el dispositivo y el usuario. - Seleccione Activar.

La sección Opciones de inicio de sesión único (SSO) muestra el proveedor de identidad que ha añadido.

Adición de usuarios a la lista de permitidos para evitar el SSO

Cuando añada varias opciones de autenticación, puede eximir a los usuarios del uso de la autenticación SSO. Normalmente, esta exención se aplica a los usuarios que no son miembros de ningún proveedor de identidad. Estos usuarios exentos pueden seguir iniciando sesión con su nombre de usuario y contraseña.

-

Todos los administradores del sistema recibirán automáticamente permisos de omisión.

-

Si la autenticación de dos factores (2FA) está activada en su organización, se aplica a todos los usuarios, incluso a aquellos con permiso para omitir el inicio de sesión único (SSO) Por lo tanto, es importante revisar el acceso de los usuarios para asegurarse de que nadie quede fuera de la plataforma de manera involuntaria.

- En la sección Opciones de inicio de sesión único (SSO) de Configuración de seguridad, seleccione la ficha +Añadir usuarios junto a la sección Usuarios con permiso para omitir el SSO.

- En el panel Usuarios con permiso para omitir el SSO que aparece, seleccione los usuarios a los que desea eximir del uso de la autenticación SSO.

- Seleccione Agregar usuarios.

Puede utilizar el campo Buscar para encontrar usuarios.

Los usuarios añadidos a la lista para omitir el SSO aparecen en la sección Usuarios con permiso para omitir el SSO.

Eliminación de usuarios de la lista de usuarios con permiso para omitir el SSO

Para eliminar usuarios añadidos a la lista de usuarios con permiso para omitir el SSO, en la sección Usuarios con permiso para omitir el SSO, seleccione el icono de eliminación que aparece junto al usuario que desea eliminar.

Los administradores del sistema no pueden ser eliminados de la lista de permitidos. Todos los administradores del sistema recibirán automáticamente permisos de omisión.

Desactivación de proveedores de identidad SSO

- En la página Configuración de seguridad, en la sección Opciones de inicio de sesión único (SSO), seleccione Abrir detalles para el proveedor de identidad que desea desactivar.

- En el panel de configuración de inicio de sesión único, en el menú desplegable del campo Estado, seleccione Desactivado.

- Seleccione Guardar cambios.

- En el cuadro de diálogo Confirmar desactivación del proveedor de SSO que aparece, seleccione Confirmar.

El proveedor de identidad de SSO está marcado como Desactivado en la sección Opciones de inicio de sesión único (SSO).

Después de desactivar un proveedor de SSO, los usuarios de su organización ya no pueden iniciar sesión con el proveedor. Sin embargo, la información del proveedor permanece guardada.

Activación de un proveedor de identidad de SSO desactivado

- En la página Configuración de seguridad, en la sección Opciones de inicio de sesión único (SSO), seleccione Abrir detalles para el proveedor de identidad que desea activar.

- En el panel de configuración de inicio de sesión único, en el menú desplegable del campo Estado, seleccione Activado.

- Seleccione Guardar cambios.

El proveedor de identidad de SSO está marcado como Activado en la sección Opciones de inicio de sesión único (SSO).

Eliminación de proveedores de identidad de SSO

- En la página Configuración de seguridad, en la sección Opciones de inicio de sesión único (SSO), seleccione Abrir detalles para el proveedor de identidad que desea eliminar.

- En el panel Configuración de inicio de sesión único, seleccione Eliminar.

- En el cuadro de diálogo Confirmar eliminación del proveedor de SSO que aparece, seleccione Confirmar.

Después de eliminar un proveedor de SSO, los usuarios de su organización ya no pueden iniciar sesión con este proveedor de SSO. La información del proveedor también se elimina.

URL del proveedor de servicios de Launchpad

Al configurar su proveedor de identidad SSO, puede requerir las siguientes URL del proveedor del servicio para Launchpad:

- ID de la entidad del proveedor del servicio https://accounts.highbond.com/saml/metadata/su_dominio_personalizado

- URL del consumidor de aserciones del proveedor del servicio https://accounts.highbond.com/saml/sso/consume/su_dominio_personalizado

Cómo iniciar sesión cuando SSO está habilitado

Hay dos formas en que los usuarios pueden iniciar sesión cuando se habilita SSO.

¿Qué sucede cuando se habilita SSO?

Cuando SSO está habilitado, puede iniciar sesión accediendo a www.highbond.com, haciendo clic en Continuar con SSO e indicando su dominio personalizado.

Como alternativa, puede acceder a Diligent One mediante el enlace de la aplicación Diligent One desde la página de inicio de su proveedor de identidades.

Se le redirige a Diligent One a través de su proveedor de identidades cuando accede a cualquier aplicación de Diligent One (incluso al hacer clic en un enlace en un correo electrónico enviado desde Diligent One).

-

Cuando el SSO está activado, no puede iniciar sesión con su correo electrónico y contraseña o cambiar su contraseña. Sin embargo, si usted es un administrador del sistema o un usuario que figura en la lista de los que pueden omitir el SSO, puede iniciar sesión con su correo electrónico y contraseña.

-

No puede cambiar las direcciones de correo electrónico si el SSO está activado en su organización. Sin embargo, si su organización ha activado tanto el SSO como SCIM, se pueden cambiar las direcciones de correo electrónico.

-

Para una organización en la que sólo está habilitado el SSO, las direcciones de correo electrónico actualizadas se tratan como cuentas nuevas, lo que impide a los usuarios acceder a la información asociada a sus credenciales anteriores. Por lo tanto, para estas organizaciones, si es necesario cambiar las direcciones de correo electrónico, el administrador del sistema debe desactivar primero el SSO en Diligent One, actualizar las direcciones de correo electrónico y, a continuación, volver a activar el SSO.

-

Para una organización en la que SCIM está activado, los cambios de dirección de correo electrónico de su proveedor de identidad se reflejan automáticamente en la plataforma Diligent One.

¿Necesito ingresar mi dominio personalizado cada vez que inicie sesión?

- Si inicia sesión a través de su proveedor de identidades, no tiene que proporcionar un dominio personalizado cada vez.

- Si inicia sesión a través de Diligent One, puede acceder a la siguiente URL para evitar ingresar un dominio personalizado cada vez: https://accounts.highbond.com/saml/sso?custom_domain=su_dominio_personalizado

Inicio de sesión en varias organizaciones de Diligent One

Si tiene acceso a varias organizaciones de Diligent One, se le llevará a la organización que haya utilizado más recientemente. Si pertenece tanto a organizaciones con SSO habilitado como a organizaciones sin SSO, debe configurar una contraseña para iniciar sesión en la organización sin SSO. Para ello, seleccione el enlace ¿Olvidó su contraseña? enlace.

Si tiene acceso a varias organizaciones de Diligent One, puede cambiar fácilmente de una a otra. Si desea obtener más información, consulte Cambio entre organizaciones de Diligent One.

Al cambiar de una organización a otra, se le pedirán las credenciales de autenticación de la organización a la que está cambiando si aún no se ha autenticado con esa organización.

Cómo cerrar sesión cuando SSO está habilitado

Diligent One admite SLO (cierre de sesión único) utilizando el flujo de trabajo iniciado por el proveedor de identidades. La URL de SLO es esta:

https://accounts.highbond.com/saml/slo/su_dominio_personalizado

¿Cómo funciona la expiración de la sesión?

Cuando caduca una sesión de Diligent One o cuando usted intenta cerrar sesión en Diligent One, primero debe cerrar sesión en su proveedor de identidades. De lo contrario, volverá a iniciar sesión automáticamente en Diligent One.

Por ejemplo, si la expiración de sesión de su organización es de tres horas y la de su proveedor de identidad es de tres días, iniciará sesión automáticamente en Diligent One durante tres días.

Por motivos de seguridad, su empresa debe asegurarse de que la expiración de su proveedor de identidades sea inferior a la expiración de la sesión de su instancia.

Puede cambiar la expiración de la sesión de su organización en la página Actualizar organización. Si desea obtener más información, consulte Actualización de la configuración de la organización.

¿Qué ocurre cuando agrega a alguien a una organización con SSO de Diligent One?

Diligent One es compatible con el aprovisionamiento externo SCIM. Si su proveedor de identidad tiene SCIM como opción, puede aprovisionar usuarios en la plataforma automáticamente. Sin embargo, si su proveedor de Identidad no dispone de SCIM, deberá añadir a sus usuarios de SSO manualmente en la organización de Diligent One para que puedan acceder a la plataforma.

Suscripciones y acceso a las aplicaciones de Diligent One

El usuario no tendrá suscripciones asignadas ni acceso a ninguna aplicación de Diligent One. Los administradores del sistema deben asignar a los usuarios un rol y una suscripción en Launchpad para asegurarse de que los usuarios tengan el acceso adecuado en la instancia.

Deshabilitación de SSO

Si su empresa habilita SSO y luego decide deshabilitarlo:

- Los usuarios que no configuraron una contraseña antes de activar el SSO deben hacer clic en Restablecer contraseña en la página de inicio de sesión para obtener una contraseña.

- Los usuarios que configuraron una contraseña antes de activar el SSO pueden iniciar sesión con su nombre de usuario y contraseña.

SSO y SAML

Diligent One admite la integración de SSO con cualquier proveedor de identidades que adhiera al protocolo OASIS SAML 2.0.

¿Qué es OASIS SAML 2.0?

SSO permite que los usuarios inicien sesión con OASIS SAML 2.0 (Security Assertion Markup Language 2.0), un formato para comunicar y autenticar identidades entre dos aplicaciones web.

OASIS SAML 2.0 implica lo siguiente:

- un usuario que solicita un servicio

- un proveedor de servicio o una aplicación que proporciona un servicio (Diligent One)

- un proveedor de identidades o un repositorio que administra la información del usuario

Para las instancias que tienen activado SSO, los usuarios se autentican cuando inician sesión en Diligent One utilizando un proveedor de identidades SAML admitido. Si el usuario no está habilitado en el proveedor de identidades SAML de su empresa, se le niega el acceso.

Flujos de trabajo admitidos

Una vez que se configuraron los ajustes de SSO, se admiten los siguientes flujos de trabajo:

- Iniciado por el proveedor de identidades: acceso a Diligent One desde la página de destino del proveedor de identidades.

- Iniciado por el proveedor del servicio: acceso a Diligent One desde la página de inicio de Diligent One

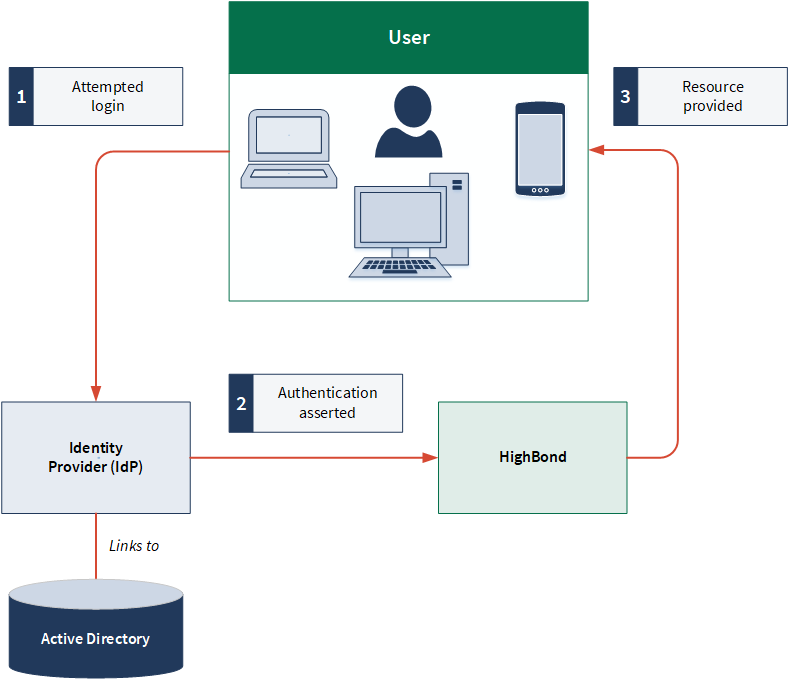

Proceso de autenticación iniciado por el proveedor de identidades

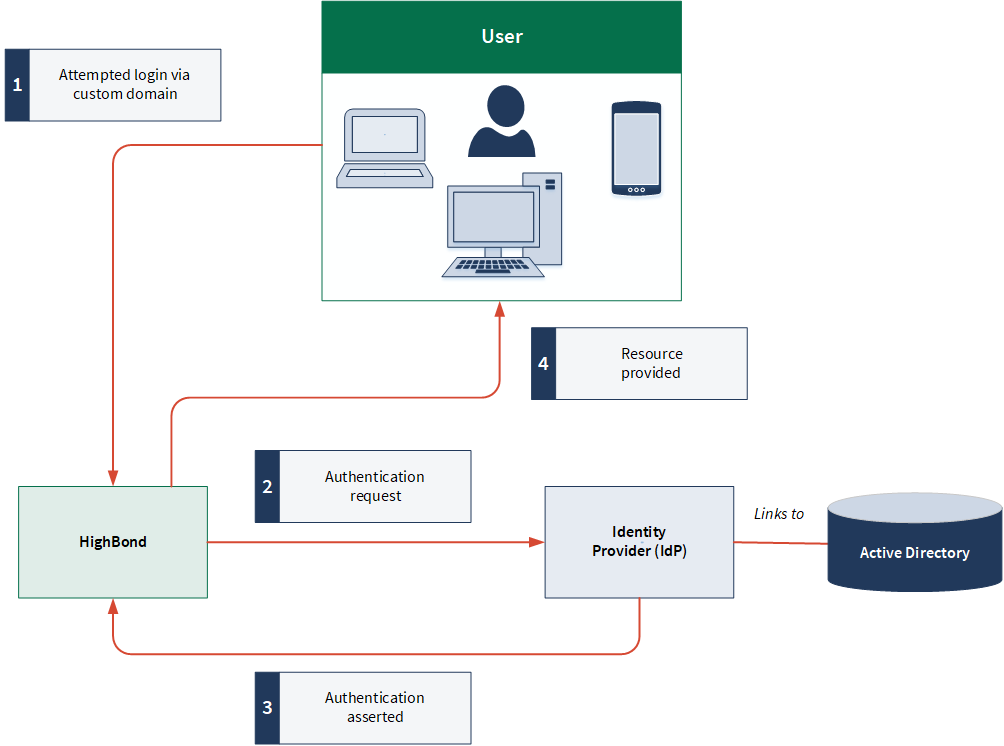

El proveedor del servicio inició el proceso de autenticación

Desvinculación de usuarios que cesan

Cuando los usuarios abandonan su empresa, el proceso de desvinculación los elimina de su proveedor de identidad. El impacto en los usuarios varía en función de las organizaciones a las que estaban asociados y de las configuraciones específicas de dichas organizaciones.

- Si los usuarios formaban parte únicamente de sus organizaciones con SSO habilitado, ya no podrán acceder a esas organizaciones en Diligent One.

- Si los usuarios pertenecían tanto a sus organizaciones con SSO habilitado como a otras organizaciones sin SSO:

- Si elimina el usuario de su proveedor de identidad, debe asegurarse de que los usuarios se eliminan de la organización Diligent One. El administrador del sistema debe dar de baja a los usuarios de otras organizaciones sin SSO.

- Si elimina manualmente a los usuarios de las organizaciones con SSO habilitado, aún pueden acceder a instancias sin SSO una vez que restablecen su contraseña.