Implementación de un programa de cumplimiento

Los reportes e investigaciones de los incidentes son componentes críticos de un sólido programa de cumplimiento. Sin los recursos adecuados para identificar y responder a los incidentes e investigar las acusaciones de irregularidades, una organización puede sufrir daños financieros graves y su credibilidad ante los reguladores también puede ser cuestionada. En este artículo, analizamos cómo implementar y automatizar un programa de cumplimiento utilizando las aplicaciones Resultados y Storyboards.

Este artículo se basa en los ejemplos ilustrados en Demostración del cumplimiento y proporciona un enfoque que permitiría a una organización cumplir con el Marco COBIT® 5. Sin embargo, el mismo flujo de trabajo también se puede aplicar para implementar y automatizar programas de cumplimiento que involucren:

- normas que se aplican a las instituciones financieras, tales como la ley de veracidad en los préstamos, antilavado de dinero o seguro de depósitos

- otros marcos de seguridad de los sistemas, como ISO o NIST

- normativa sobre la privacidad de los datos, como el Reglamento General de Protección de Datos de la Unión Europea (UE GDPR), la Ley Gramm Leach Bliley (GLBA), la Ley de Responsabilidad y Portabilidad del Seguro de Salud (HIPAA) y la Ley de Privacidad y Derechos Educativos de la Familia (FERPA)

- regulaciones que se aplican al gobierno o a la educación superior, tales como la guía uniforme de subvenciones (Uniform Grant Guidance), auditoría única (Single Audit) o título IV (Title IV)

¿Esto qué implica?

La Implementación y automatización de un programa de cumplimiento implica dos procesos claves:

- desarrollar programas para identificar y responder a incidentes, generalmente utilizando sistemas de respuesta escalados o escalonados

- realizar investigaciones para monitorear y administrar los detalles de uno o más incidentes

El reporte de incidentes y las investigaciones pueden realizarse a través del proceso de gestión de cumplimiento, que permite a los evaluadores:

- capturar incidentes a través de análisis de datos

- definir flujos de trabajo desencadenados para administrar incidentes

- realizar análisis de las causas principales y las actividades de las acciones correctivas

- cerrar casos una vez que estén listos para la generación de reportes

¿Dónde implemento y automatizo un programa de cumplimiento?

En Diligent, utilizamos las aplicaciones Resultados y Storyboards para implementar y automatizar nuestro programa de cumplimiento. Hemos implementado un marco de política de seguridad basado en la norma ISO 27001/2 para definir los requisitos mínimos y las expectativas de seguridad en toda la organización.

Nuestro programa de respuesta a incidentes, que respalda nuestro programa general de cumplimiento, implica el monitoreo e investigación de todos los eventos y reportes de actividades sospechosas o inesperadas. Si se confirma un incidente, se comienza el análisis, se le asigna un nivel de gravedad y el registro se escala como corresponde. Según el tipo y la gravedad del incidente, nuestro equipo recoge y analiza la información, dando participación a especialistas forenses, según sea necesario, para determinar las causas, el impacto, el tipo y cualquier otra información pertinente con respecto al incidente.

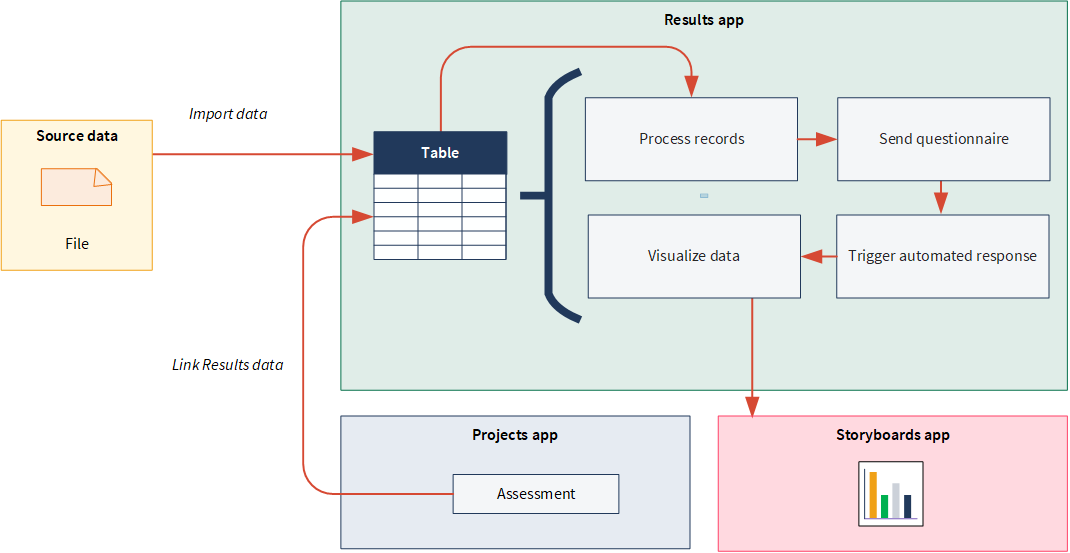

La visión general

- Cuestionarios se utilizan para contextualizar datos y las respuestas se almacenan en Tablas.

- Disparadores automatizan los procesos de corrección de su organización mediante la ejecución de un conjunto de acciones basadas en los datos de registros en una Tabla.

- Storyboards presentan los resultados de los datos utilizando visualizaciones múltiples, que se basan en los datos de registros en Tablas.

Una vez que haya realizado las investigaciones requeridas, puede enlazar los datos de Resultados a sus evaluaciones en la aplicación Proyectos para consolidar la información y aprobarla fácilmente cuando se completen las acciones correctivas.

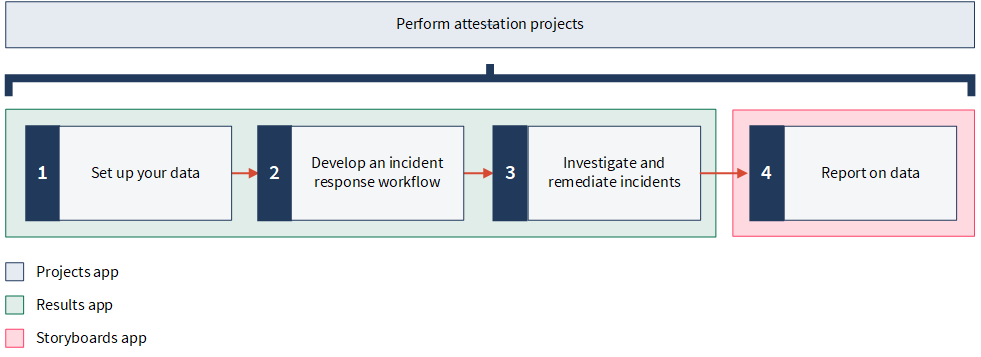

Pasos

¿Listo para una visita guiada?

Echemos un vistazo más de cerca a estas características en el contexto.

1. Configure sus datos

El primer paso es configurar y organizar sus datos en Resultados. Hay tres niveles de organización para los datos: Colecciones, Análisis y Tablas. Los datos se almacenan en tablas llamadas Estudio analítico de datos. Cada tabla está contenida dentro de un análisis y una colección.

Ejemplo

Escenario

Como profesional de la seguridad de sistemas, debe realizar una revisión de los eventos de acceso a los sistemas críticos que ocurrieron en los últimos tres meses (abril a junio de 2018). Para que su organización cumpla con el Marco COBIT® 5, debe asegurarse de que solo los empleados autorizados tengan acceso a los sistemas críticos.

Desea importar sus datos de origen en una ubicación central, de modo que pueda comenzar a realizar un trabajo de investigación.

Proceso

Tema de ayuda Configuración de Resultados

Configura los siguientes contenedores de datos en Resultados:

- Colección Monitoreo de procesos operativos de los sistemas de aplicaciones

- Análisis Administración de acceso al sistema

- Estudio analítico de datos Acceso de usuario privilegiado

A continuación, importa el archivo de datos de origen al estudio analítico de datos.

Resultado

Los datos de origen se importan y se muestran en una tabla.

2. Desarrolle un flujo de trabajo de respuesta a incidentes

Una vez que haya configurado sus contenedores de datos en Resultados, puede desarrollar un flujo de trabajo de respuesta a incidentes para canalizar los incidentes para investigación y aplicación de acciones correctivas. El análisis del origen del problema puede automatizarse activando una alerta (en forma de notificaciones por correo electrónico) al personal clave que puede profundizar en detalles de incidentes individuales para determinar las circunstancias detrás del incidente.

Consejo

La captura de datos de los incidentes también se puede automatizar utilizando reportes de acontecimientos. Las organizaciones pueden recopilar de manera eficiente los datos de denunciantes para identificar el comportamiento poco ético, tomar medidas correctivas y prever futuros esfuerzos de mitigación de los riesgos.

Crear cuestionarios

Los cuestionarios se utilizan para recopilar información de los encuestados y contextualizar los datos. Cada colección puede tener uno o más cuestionarios que usted implementa como mecanismos de seguimiento cuando se corrigen registros. Las respuestas se capturan en la tabla especificada con cada pregunta definida como una columna distinta.

Consejo

La colección de Plantillas de cuestionarios contiene una variedad de cuestionarios preconstruidos que usted copia y utiliza como punto de partida. Cada plantilla de cuestionario se relaciona con diferentes segmentos de la industria y está prerrellenada con una serie de preguntas.

Ejemplo

Escenario

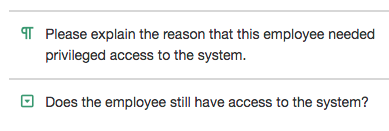

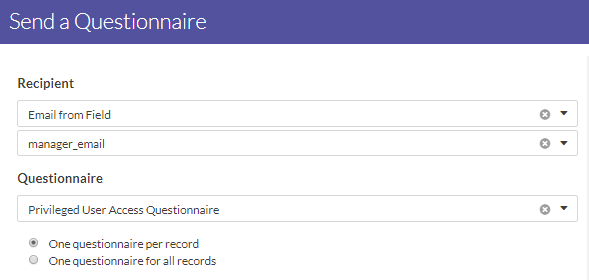

Para realizar un seguimiento de los registros de acceso a los sistemas críticos, desea enviar un cuestionario a los correos electrónicos del administrador que tenga en el archivo. De esta forma, puede comprender la razón por la cual el empleado tiene acceso privilegiado y si todavía tiene acceso al sistema.

Proceso

Tema de ayuda Creación de cuestionarios

Se crea un cuestionario corto para reunir más información y se enlaza el cuestionario al estudio analítico de datos.

Resultado

Ahora puede enviar el cuestionario para recopilar información adicional de los encuestados y contextualizar los datos.

Definir un flujo de trabajo desencadenado para administrar incidentes

Dependiendo de la gravedad del incidente capturado, se pueden configurar disparadores para enviar notificaciones de emergencia en forma masiva a los equipos más grandes en una situación de administración de crisis. Para incidentes aislados, el análisis del origen del problema se puede realizar utilizando flujos de trabajo individuales junto con cuestionarios para solicitar comentarios de los propietarios del proceso a efectos de determinar la causa básica de un incidente capturado.

Consejo

Debido a que la administración de incidentes puede involucrar a diferentes departamentos o equipos que participan en la investigación de excepciones, los grupos de flujo de trabajo también se pueden utilizar para construir un flujo de trabajo de administración de incidentes basado en las políticas y procedimientos únicos de cada departamento. Por ejemplo, un equipo de finanzas puede necesitar asignar una transacción que represente una transgresión a la política de gastos para ser revisada por el gerente del departamento afectado, por lo cual solo un miembro del equipo de finanzas podrá "cerrar" el asunto una vez resuelto.

Ejemplo

Escenario

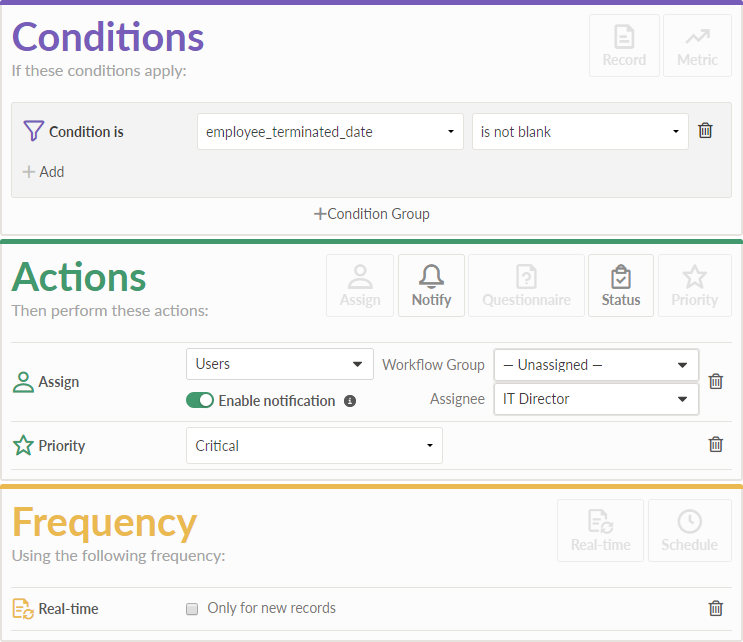

Su equipo compara los eventos de acceso a los sistemas críticos registrados con una lista aprobada de usuarios y la fecha de cese del empleado de Active Directory. Cualquier posible acceso no autorizado debe elevarse a una prioridad crítica y asignarse al miembro del equipo apropiado para su investigación y corrección.

Para que su equipo pueda identificar y responder de manera eficiente a los incidentes, debe crear un flujo de trabajo automático de respuesta a incidentes críticos.

Proceso

Tema de ayuda Crear un disparador

Usted configura un disparador en tiempo real sobre los registros con dos condiciones:

- fecha_de_cese_del_empleado no está en blanco

- la respuesta a la pregunta "¿El empleado todavía tiene acceso al sistema?" contiene "Sí"

El disparador realiza las siguientes acciones cuando se actualizan los registros:

- eleva la prioridad del registro a crítico

- asigna el registro al Director de Sistemas para investigación y corrección

Resultado

El disparador notifica al Director de Sistemas y aumenta la prioridad del registro cuando se cumplen las condiciones. La acción es automática y todo el proceso se administra a través de Resultados, sin sistemas externos ni cuellos de botella con los que lidiar.

3. Investigue y corrija registros

En Resultados, puede administrar todo el proceso de corrección, que incluye la recopilación de evidencia o entradas para cerrar su registro marcado y resolver casos. Todas las acciones se registran como un rastro de evidencia defendible para respaldar sus investigaciones.

Ejemplo

Escenario

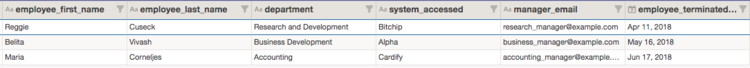

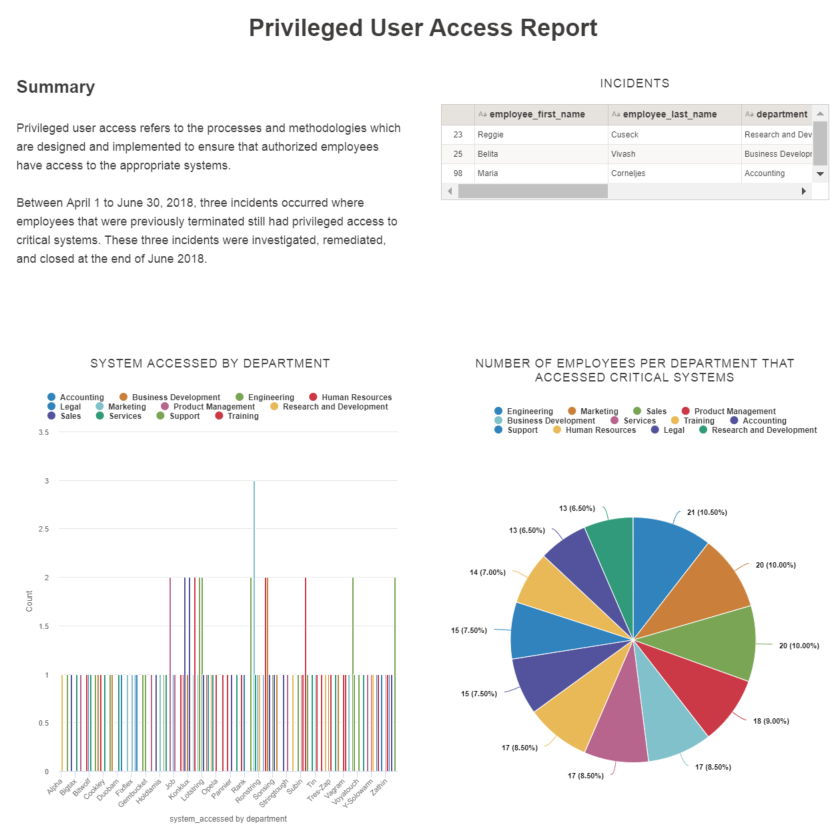

El disparador que configuró recientemente notificó al Director de Sistemas acerca de tres registros críticos:

Tres empleados ya no trabajan para la organización y aún tienen acceso a sistemas críticos. El Director de Sistemas debe corregir estos registros restringiendo el acceso de los individuos identificados a los sistemas críticos.

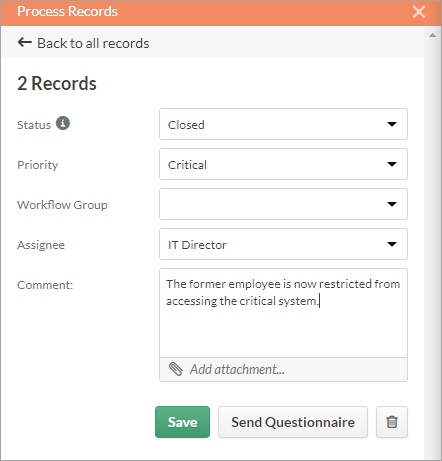

Proceso

Tema de ayuda Procesamiento de registros

El Director de Sistemas realiza el trabajo necesario para restringir el acceso de los individuos a los sistemas críticos. Una vez que se completó el trabajo, el Director de Sistemas agrega un comentario a los registros para confirmar que se han tomado las medidas correctivas y cierra los registros actualizando el campo de estado.

Resultado

Cada vez que se actualiza un registro, el evento se registra en la pista de auditoría del registro (panel Vista de proceso > ficha Actividad). El evento incluye una descripción, el usuario que realizó el cambio y la fecha y hora en que se produjo el cambio.

4. Realice reportes sobre los datos

Al utilizar los resultados de los proyectos de certificación y los análisis de las causas de la administración de los incidentes, las organizaciones pueden identificar brechas o debilidades en las políticas existentes y proporcionar retroalimentación a los redactores de las políticas para desarrollar nuevas políticas o fortalecer las existentes.

Consejo

Los cambios de las políticas se pueden volver a completar en Mapas de cumplimiento para comenzar el nuevo ciclo de asignación a las normas. Esto permite a los equipos asegurar la adhesión a los requisitos de las políticas actualizando los marcos de control, evaluar la eficacia de las políticas a través de proyectos de certificación de control y administrar los incidentes a medida que surgen.

Visualizar datos

Puede visualizar los resultados para obtener una comprensión más profunda de los hechos y los conocimientos ocultos en los datos. Los storyboards proporcionan una vista macro sobre una colección más grande de incidentes similares con el fin de determinar tendencias y analizar el origen de los asuntos sistémicos. Para los incidentes frecuentemente recurrentes, los storyboards se pueden utilizar para realizar reportes sobre el portafolio de incidentes como un todo.

Ejemplo

Escenario

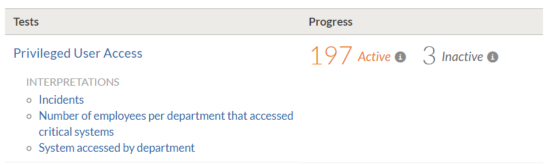

Usted desea visualizar y presentar los hallazgos de su trabajo de investigación. Al visualizar los datos, espera identificar brechas o debilidades en los procesos comerciales existentes y proporcionar retroalimentación a las partes interesadas relevantes para desarrollar nuevos procesos comerciales o fortalecer los existentes.

Proceso

Temas de ayuda

- Filtrado de los datos de las tablas

- Visualización de los datos de una tabla en gráficos

- Creación de storyboards (guiones gráficos)

En primer lugar, usted crea una tabla filtrada que muestra los tres registros críticos identificados mediante el disparador. Luego, crea visualizaciones que muestran los sistemas críticos a los que se accede por departamento y la cantidad de empleados dentro de cada departamento que accedió a los sistemas críticos. Finalmente, crea un storyboard para presentar sus hallazgos de manera significativa a las partes interesadas relevantes.

Resultado

El storyboard muestra múltiples visualizaciones y contenido de texto en una única plataforma de comunicación. Los gerentes y otras partes interesadas pueden utilizar esta información para detectar patrones o tendencias, analizar el origen de los asuntos del sistema y desarrollar procesos comerciales más eficientes y efectivos.

Por ejemplo, una recomendación para lograr un proceso empresarial más eficiente puede ser configurar un formulario de solicitud de acceso de usuario privilegiado, para que los empleados puedan solicitar acceso a sistemas críticos y esto es algo que puede lograr usando la funcionalidad del cuestionario en Resultados.

Enlazar los datos de Resultados a sus evaluaciones en Proyectos

Durante cualquier fase de evaluación, puede enlazar datos de Resultados para respaldar su documentación en Proyectos. Al enlazar los datos de Resultados, puede resaltar excepciones o información importante relacionada con un error de control y eliminar la subjetividad en las evaluaciones de riesgos.

Ejemplo

Escenario

Como auditor que realiza su trabajo como parte del proceso de revisión del cumplimiento, debe reportar los datos de excepción relacionados con un error de control de acceso lógico. Anteriormente, notó una falla asociada con el siguiente control en el proyecto de Revisión de controles generales de sistemas:

LA-008 El acceso a las bases de datos que soportan la aplicación de producción está restringido solo a aquellas personas que requieren dicho acceso para las funciones de la tarea de administración de la base de datos.

Usted también creó previamente un asunto y una acción como medida de seguimiento:

| Elemento | Descripción |

|---|---|

| Asunto Es posible que empleados no autorizados tengan acceso a sistemas críticos |

No existe un proceso que garantice que solo los empleados autorizados tengan acceso a los sistemas críticos. |

| Acción Monitoree el acceso privilegiado a los sistemas críticos de manera regular |

Controle los logs de acceso a producción y compare los eventos registrados con una lista aprobada de usuarios. |

Proceso

Tema de ayuda Enlace de evidencia desde Resultados

En Proyectos, navegue hasta el control apropiado y enlace los datos de Resultados para respaldar su documentación:

Resultado

Los datos de Resultados se consolidan y enlazan a su documentación de Proyectos. Ahora, puede revisar fácilmente los datos de excepción y validar si el asunto se ha corregido realmente o no. La evidencia sugiere que la organización está comenzando a implementar medidas para monitorear el acceso privilegiado a los sistemas críticos a fin de cumplir con el Marco COBIT® 5.

¿Qué sigue?

Aprenda cómo demostrar el aseguramiento sobre un programa de cumplimiento

Las aplicaciones Proyectos, Marcos y Mapas de cumplimiento se pueden utilizar para construir proyectos de certificación, capturar y asignar asuntos para la solución a lo largo del proceso de revisión del cumplimiento, reportar sobre la efectividad de los controles y validar y documentar el cumplimiento.

Para obtener más información, consulte Demostración del cumplimiento.