Implémenter un programme de conformité

Le rapport d'incident et les enquêtes sont des composants essentiels d'un programme de conformité solide. Si une organisation ne dispose pas des ressources appropriées pour identifier et réagir aux incidents, enquêter sur les allégations d'irrégularité, elle peut être confrontée à de sérieux dommages financiers et éventuellement voir sa crédibilité auprès des régulateurs remise en question. Cet article présente l'implémentation et l'automatisation d'un programme de conformité à l'aide des applications Résultats et Storyboards.

Cet article s’articule autour des exemples présentés dans Démontrer la conformité, et propose une approche qui permettra à une organisation d’être conforme au cadre COBIT® 5. Il est toutefois possible d'appliquer le même flux de travail pour implémenter et automatiser les programmes de conformité qui comprennent :

- les réglementations qui s'appliquent aux institutions financières, telles que la loi sur la transparence en matière de prêts (Truth-in Lending), la lutte contre le blanchiment d'argent ou l'assurance dépositaire ;

- d'autres cadres de sécurité informatique, tels que ISO ou NIST ;

- les législations sur la confidentialité des données telles que le RGPD dans l'UE, le GLBA, l'HIPAA et le FERPA ;

- les réglementations qui s'appliquent à l'enseignement supérieur ou au gouvernement, telles que le Uniform Grant Guidance (Directives d'attribution d'aide uniforme), le Single Audit (audit individuel) ou le Title IV (titre IV).

Quels sont les éléments impliqués ?

Implémenter et automatiser un programme de conformité impliquent deux processus clés :

- développer des programmes pour identifier et répondre aux incidents, généralement à l'aide de système de réponse à niveaux ou à transfert ;

- mener des enquêtes pour surveiller et gérer les détails d'un ou de plusieurs incidents.

Il est possible d'exécuter un reporting d'incidence et des investigations dans tout le processus de gestion de la conformité permettant ainsi aux évaluateurs d'effectuer les opérations suivantes :

- capturer des incidents via les outils d'analyse de données ;

- définir des flux de travail déclenchés pour gérer des incidents ;

- exécuter des activités d'analyse de cause initiale et de remédiation ;

- clôturer des cas une fois qu'ils sont prêts pour le reporting.

Où implémenter et automatiser un programme de conformité ?

Chez Diligent, nous utilisons les applications Résultats et Storyboards pour implémenter et automatiser notre programme de conformité. Nous avons implémenté un cadre d'action pour la sécurité conformément à la norme ISO 27001/2 afin de définir les besoins et les exigences de sécurité minimales au sein de l'organisation.

Notre programme de réponse aux incidents, qui prend en charge notre programme de conformité global, implique la surveillance et l'investigation de tous les événements et rapports relatifs à une activité inattendue ou suspecte. Si un incident se confirme, une analyse commence, un niveau de gravité est affecté et l'enregistrement est remonté en conséquence. Selon le type d'incident et sa gravité, nos équipes regroupent et analysent les informations, impliquant des spécialistes judiciaires, pour déterminer les causes, l'impact, le type et toute autre information pertinente le concernant.

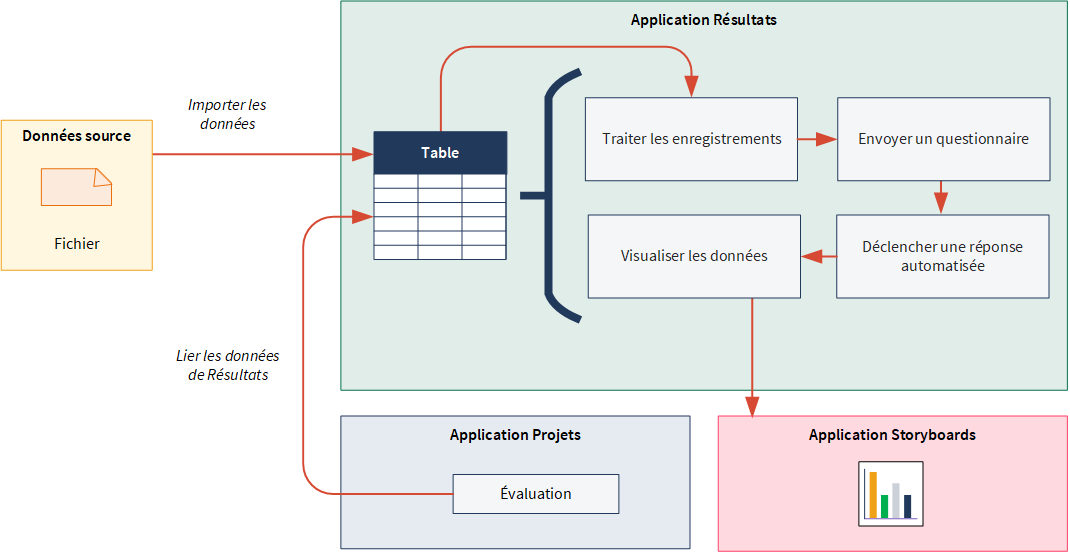

Une image étendue

- Les questionnaires permettent de contextualiser les données et les réponses sont stockées dans des tables.

- Les déclencheurs automatisent vos processus de remédiation de l'organisation en exécutant un ensemble d'actions piloté par les données d'enregistrement dans une table.

- Les storyboards présentent des résultats de données à l'aide de plusieurs visualisations qui reposent sur les données d'enregistrement dans des tables.

Une fois que vous avez mené les enquête nécessaires, vous pouvez lier les données de Résultats à vos évaluations dans l'application Projets pour consolider des informations et simplifier l'approbation lorsque la remédiation est terminée.

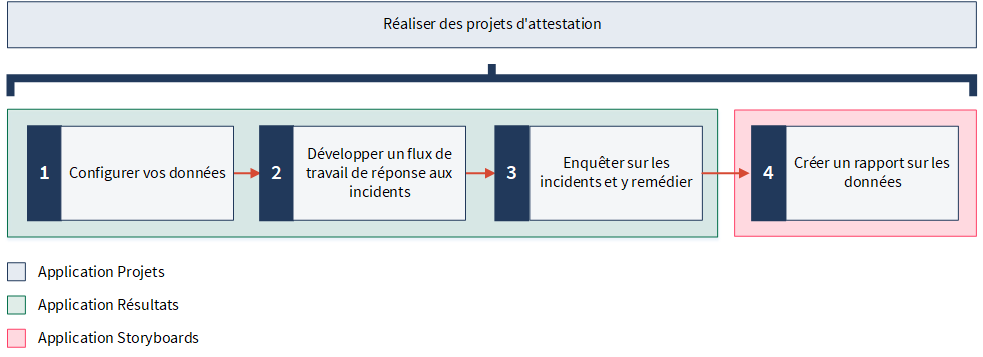

Étapes

Prêt pour un tour ?

Étudions plus précisément ces fonctions dans le contexte.

1. Configurer vos données

La première étape consiste à préparer et organiser vos données dans Résultats. Il existe trois niveaux d’organisation pour les données : Collections, Analyses, et Tables. Les données sont stockées dans des tables intitulées Analyses de données. Chaque table figure dans une analyse et une collection.

Exemple

Scénario

En tant que professionnel de la sécurité informatique, vous devez réaliser un examen des événements d'accès au système critique qui se sont déroulés au cours de trois derniers mois (avril - juin 2018). Afin que votre organisation soit conforme au cadre COBIT® 5, vous devez vous assurer que seuls les employés autorisés aient accès aux systèmes critiques.

Vous voulez importer vos données source à un emplacement central afin de pouvoir effectuer un travail de recherche.

Processus

Rubrique d'aide Configurer Résultats

Vous paramétrez les conteneurs de données suivantes dans Résultats :

- Collection Surveillance des processus opérationnels des systèmes d'application

- Analyse Gestion de l'accès système

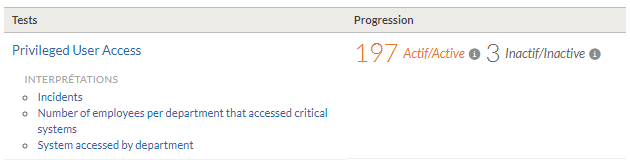

- Outil d'analyse de données Accès utilisateur privilégié

Vous importez alors votre fichier de données source dans l'outil d'analyse des données.

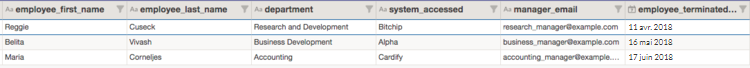

Résultat

Les données sources sont importées et affichées dans une table.

2. Développer un flux de travail de réponse aux incidents

Une fois que vous avez paramétré vos conteneurs de données dans Résultats, vous pouvez développer un flux de travail de réponse pour acheminer les incidents devant faire l'objet d'une enquête et prendre les actions correctives. Il est possible d'automatiser l'analyse de la cause initiale en déclenchant une alerte (sous la forme de notifications d'e-mail) pour le personnel clé capable d'explorer en détail les données sur un incident individuel afin de déterminer les circonstances à l'origine de cet incident.

Astuce

Il est possible d'automatiser le rassemblement des données sur l'incident à l'aide de rapports d'événement. Les organisations peuvent optimiser la collecte des données d'informateur pour identifier un comportement non conforme, prendre des mesures correctives et prévoir les prochains efforts d'atténuation du risque.

Créer des questionnaires

Les questionnaires permettent de regrouper des informations provenant des personnes interrogées et de contextualiser les données. Chaque collection peut avoir un ou plusieurs questionnaires que vous déployez sous forme de moyens de suivi lors de la correction d'enregistrements. Les réponses sont capturées dans la table indiquée où chaque question est définie comme une colonne distincte.

Astuce

La collection Modèles de questionnaires contient une variété de questionnaires préintégrés que vous copiez et utilisez comme point de départ. Chaque modèle de questionnaire est lié à différents segments du secteur et est pré-renseigné par une série de questions.

Exemple

Scénario

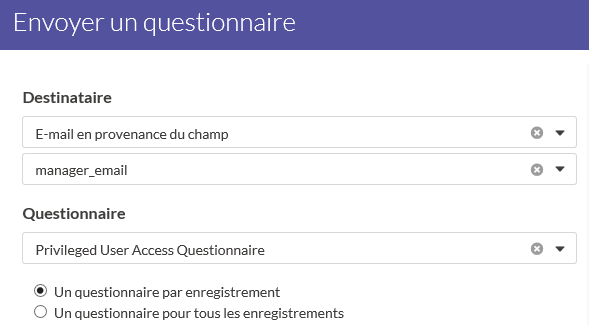

Afin de suivre les enregistrements d'accès au système critique, vous voulez envoyer un questionnaire à l'e-mail du responsable indiqué dans le fichier. Ainsi, vous pouvez comprendre la raison d'attribuer un accès privilégié à l'employé et s'il a toujours accès au système ou non.

Processus

Rubrique d'aide Création de questionnaires

Vous créez un questionnaire bref pour rassembler plus d'informations et lier le questionnaire à l'outil d'analyse des données.

Résultat

Vous pouvez désormais envoyer le questionnaire pour rassembler des informations supplémentaires fournies par les personnes interrogées et contextualiser les données.

Définir un flux de travail déclenché pour gérer des incidents

Selon la gravité de l'incident récupéré, il est possible de paramétrer des déclencheurs pour envoyer des notifications d'urgence en masse à des équipes élargies lors d'une situation de gestion de crise. Lorsqu'il s'agit d'incidents isolés, vous pouvez lancer une analyse de cause initiale en utilisant des flux de travail individuels et des questionnaires afin d'obtenir un retour des propriétaires de processus et ainsi déterminer la cause initiale de l'incident récupéré.

Astuce

Dans la mesure où la gestion des incidents peut impliquer différents départements ou équipes impliquées dans les exceptions d'investigation, les groupes de flux de travail peuvent également permettre de créer un flux de travail de gestion des incidents en fonction des procédures et règles existantes pour chaque département. Par exemple, une équipe de Finance peut souhaiter affecter une transaction, qui constitue une violation à la règle de dépense, pour examen au responsable du département concerné. Seul un membre de l'équipe Finance sera alors en mesure de « clôturer » le problème après sa résolution.

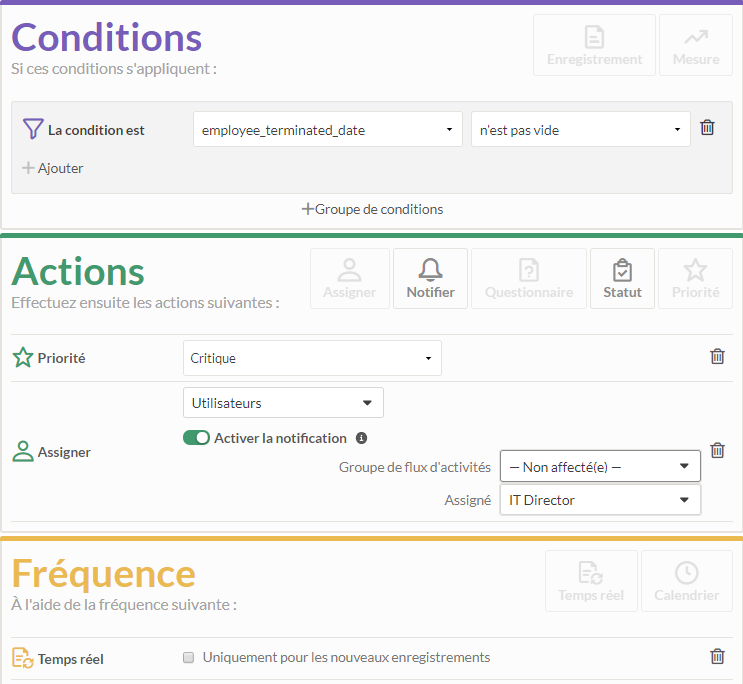

Exemple

Scénario

Votre équipe compare les événements d'accès au système critique journalisés avec une liste d'utilisateurs sanctionnés et les dates de fin de contrat des employés depuis Active Directory. Tout accès non autorisé éventuel peut passer en priorité essentielle et être affecté au membre de l'équipe compétent pour enquête et remédiation.

Pour permettre à votre équipe d'identifier efficacement les incidents et de les résoudre, vous devez créer un flux de travail automatisé pour les réponses à un incident critique.

Processus

Rubrique d'aide Créer un déclencheur

Vous configurez un déclencheur en temps réel pour les enregistrements avec deux conditions :

- employee_terminated_date n'est pas vierge

- La réponse à la question « L'employé a-t-il toujours accès au système ? » contient « Oui »

Le déclencheur effectue les actions suivantes lorsque les enregistrements sont mis à jour :

- passe la priorité de l'enregistrement en essentielle ;

- affecte l'enregistrement au directeur informatique pour enquête et remédiation.

Résultat

Le déclencheur informe le directeur informatique et affecte la priorité de l'enregistrement lorsque les conditions sont satisfaites. L'action est automatisée et tout le processus est géré via Résultats sans système externe ou goulot d'étranglement avec lequel composer.

3. Explorer et remédier les enregistrements

À partir de Résultats, vous pouvez gérer tout le processus de remédiation qui comprend la collecte de preuve ou d'entrée pour clôturer votre enregistrement marqué et résoudre des cas. Toutes les actions sont enregistrées sous forme d'historique de preuves défendables pour prendre en charge vos enquêtes.

Exemple

Scénario

Le déclencheur que vous avez récemment paramétré a informé le directeur informatique de l'existence d'enregistrements critiques :

Trois employés ne travaillent plus pour l'organisation mais ont toujours accès à des systèmes principaux. Le directeur informatique doit remédier ces enregistrements en limitant l'accès de ces personnes identifiées aux systèmes principaux.

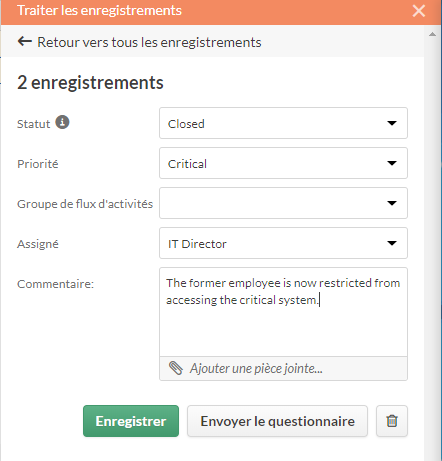

Processus

Rubrique d'aide Traiter des enregistrements

Le directeur informatique effectue le travail nécessaire pour limiter l'accès de ces personnes aux systèmes principaux. Lorsque le travail est terminé, le directeur informatique ajoute un commentaire aux enregistrements pour confirmer que les mesures de remédiation ont été prises puis il clôture ces enregistrements en mettant à jour le champ du statut.

Résultat

Dès qu’un enregistrement est mis à jour, l’événement est journalisé dans la piste d’audit de l’enregistrement (panneau Vue de processus > onglet Activité). L'événement comprend une description, l'utilisateur qui a apporté la modification ainsi que la date et l'heure de la modification.

4. Déclarer les données

Grâce aux résultats des projets d'attestation et aux analyses de cause initiale de la gestion des incidents, les organisations peuvent identifier des omissions ou des faiblesses au niveau des politiques existantes et effectuer des retours aux auteurs des politiques afin qu'ils en développent de nouvelles ou renforcent celles existantes.

Astuce

Les modifications de règle peuvent être renseignées dans les cartes de conformité pour lancer le nouveau cycle de mappages des règlementations. Les équipes peuvent ainsi garantir le respect des conditions des règles en mettant à jour les cadres de contrôles, évaluer l'efficacité des règles via des projets d'attestation de contrôle et gérer les incidents dès qu'ils se produisent.

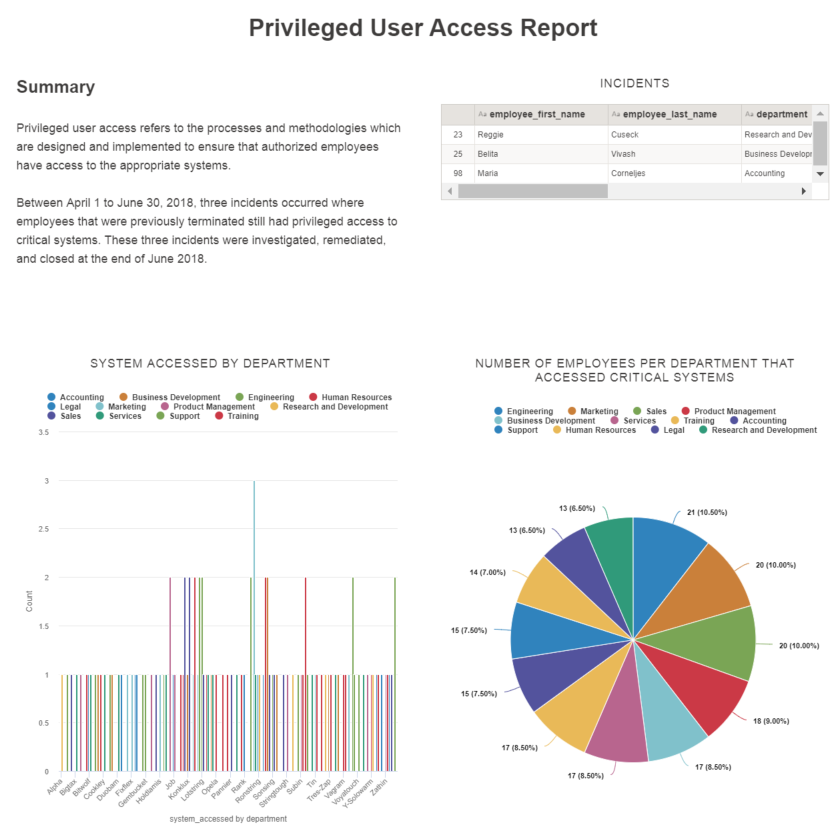

Visualiser les données

Vous pouvez visualiser les résultats afin d'avoir une meilleure compréhension des faits et perspectives masquées dans les données. Les storyboards offrent une vue macro ou une collection élargie d'incidents similaires afin de déterminer les tendances et analyse la cause initiale des problèmes systémiques. Dans le cas d'incidents fréquents, les storyboards permettent de créer un rapport pour tout le portefeuille des incidents.

Exemple

Scénario

Vous voulez visualiser et présenter les résultats de votre travail d'investigation. En visualisant les données, vous espérez identifier les omissions ou les faiblesses des processus opérationnels existants et proposer un retour aux intervenants afin de développer de nouveaux processus opérationnels ou renforcer ceux existants.

Processus

Rubriques d'aide

- Filtrer les données de table

- Visualiser les données des tables dans des graphiques

- Création de storyboards

Vous commencez par créer une table filtrée qui affiche les trois enregistrements critiques identifiés au moyen du déclencheur. Ensuite, vous créez des visualisations qui illustrent les systèmes principaux auxquels les départements ont accès et le nombre d'employés de chaque département qui ont accès à ces systèmes. Pour finir, vous créez un storyboard pour présenter vos résultats de manière claire aux intervenants concernés.

Résultat

Le storyboard affiche plusieurs visualisations et du contenu de texte dans une plateforme de communication unique. Les responsables et les autres intervenants peuvent utiliser ces informations pour détecter des modèles ou des tendances, analyser la cause initiale des problèmes de système et développer des processus opérationnels plus efficaces et performants.

Par exemple, un des conseils pour obtenir un processus opérationnel plus efficace peut être de paramétrer un formulaire de demande d'accès utilisateur privilégié afin que les employés puissent demander un accès aux systèmes principaux, opération que vous pouvez effectuer via la fonctionnalité Questionnaire dans Résultats.

Lier les données de Résultats à vos évaluations dans Projets

Pendant toute phase d'évaluation, vous pouvez lier des données de Résultats afin de prendre en charge votre documentation dans Projets. En liant les données de Résultats, vous mettez en évidence les exceptions ou toute information importante qui concerne un échec de contrôle et vous éliminez la subjectivité dans les évaluations de risque.

Exemple

Scénario

En tant qu'auditeur qui effectue son travail dans le cadre du processus d'examen de conformité, vous devez créer un rapport sur les données d'exception qui concernent un échec de contrôle d'accès logique. Auparavant, vous avez remarqué un échec lié au contrôle suivant dans le projet Examen des contrôles généraux informatiques :

LA-008 L'accès aux bases de données qui prennent en charge l'application de production est limité uniquement aux personnes qui ont besoin de ce type d'accès pour disposer des fonctions des tâches d'administration de base de données.

Vous avez également créé précédemment un problème et une action comme une mesure de suivi :

| Élément | Description |

|---|---|

| Problème Des employés non autorisés peuvent avoir accès aux systèmes critiques |

Il n'y a aucun processus en place pour garantir que seuls les employés autorisés auront accès aux systèmes critiques. |

| Action Suivi de l'accès privilégié aux systèmes critiques de manière régulière |

Suivi des journaux d'accès de production et comparaison des événements journalisés avec une liste d'utilisateurs sanctionnés. |

Processus

Rubrique d'aide Création de liens avec des preuves dans Résultats

Dans Projets, vous accédez au contrôle approprié et lier les données de Résultats pour supporter votre documentation :

Résultat

Les données de Résultats sont consolidées et liées à votre documentation de Projets. Désormais, vous pouvez facilement examiner les données d'exception et valider la remédiation du problème ou non. La preuve suggère que l'organisation commence à implémenter des mesures pour surveiller l'accès privilégié aux systèmes critiques afin d'être conforme au cadre COBIT® 5.

Quelles sont les prochaines étapes ?

Comprendre comment démontrer l'assurance dans un programme de conformité

Les applications Projets, Cadres et Cartes de conformité permettent de créer des projets d'attestation, de capturer et d'affecter les problèmes à remédier dans tout le processus d'examen de conformité, de rapporter l'efficacité des contrôles, de valider et documenter la conformité.

Pour en savoir plus, voir Démontrer la conformité.